来源: https://thehackernews.com/2026/05/china-linked-hackers-target-asian.html

与中国有关联的黑客将目标对准亚洲各国政府、北约成员国、记者和活动人士

网络安全研究人员披露了一项与中国结盟的新间谍活动的细节,该活动的目标是南亚、东亚和东南亚的政府和国防部门,以及一个属于北约的欧洲政府。

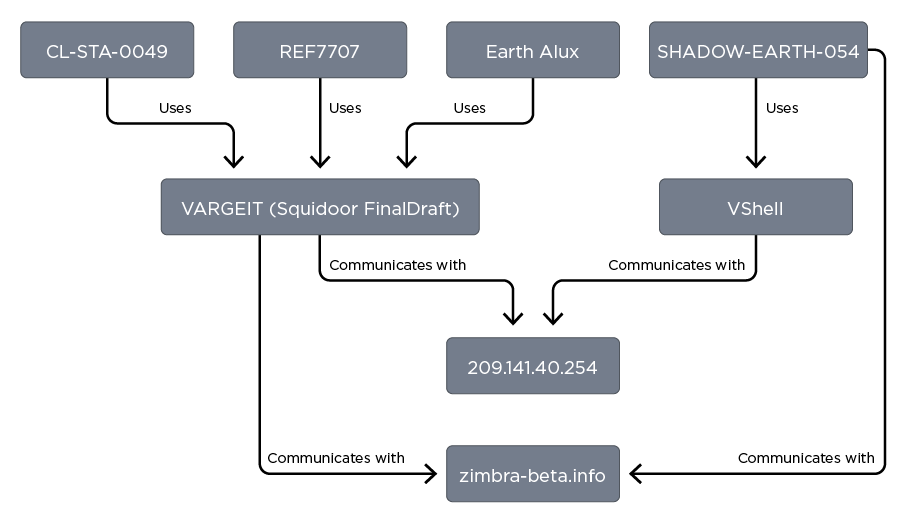

趋势科技已将此次活动归因于其追踪的威胁活动集群,该集群的临时名称为SHADOW-EARTH-053 。据评估,该敌对组织至少从 2024 年 12 月起就一直活跃,并且与 CL-STA-0049、Earth Alux 和 REF7707存在一定程度的网络重叠。

安全研究人员 Daniel Lunghi 和 Lucas Silva 在一份分析报告中指出:“该组织利用面向互联网的 Microsoft Exchange 和 Internet 信息服务 (IIS) 服务器中的 N 天漏洞(例如ProxyLogon链),然后部署 web shell(Godzilla)以实现持久访问,并通过 DLL 侧加载合法的签名可执行文件来植入ShadowPad 。 ”

这些攻击活动的目标包括巴基斯坦、泰国、马来西亚、印度、缅甸、斯里兰卡和台湾。威胁行为者的受害者记录中唯一出现的欧洲国家是波兰。

该网络安全供应商表示,他们观察到近一半的 SHADOW-EARTH-053 目标(特别是位于马来西亚、斯里兰卡和缅甸的目标)此前也曾受到名为 SHADOW-EARTH-054 的相关入侵集的攻击,尽管没有发现直接的行动协调的证据。

攻击的起点是利用已知的安全漏洞入侵未打补丁的系统,并投放类似 Godzilla 的 Web Shell,从而实现持久远程访问。这些 Web Shell 作为命令执行的载体,能够进行侦察,并最终通过 AnyDesk 部署 ShadowPad 后门。该恶意软件通过 DLL 侧加载的方式启动。

至少在一个案例中,React2Shell(CVE-2025-55182)的武器化据称促成了Linux版Noodle RAT(又名ANGRYREBEL和Nood RAT)的传播。值得一提的是,谷歌威胁情报小组(GTIG)已将此攻击链与一个名为UNC6595的组织联系起来。

此外,攻击者还利用了开源隧道工具,例如 IOX、GO Simple Tunnel (GOST) 和 Wstunnel,以及RingQ来打包恶意二进制文件并逃避检测。为了方便权限提升,SHADOW-EARTH-053 被发现使用了 Mimikatz,而横向移动则通过一个名为Sharp-SMBExec的自定义远程桌面协议 (RDP) 启动器和 SMBExec 的 C# 实现来实现。

趋势科技表示:“此次攻击活动的主要入口点是面向互联网的IIS应用程序中的漏洞。各组织应优先为Microsoft Exchange以及托管在IIS上的任何Web应用程序应用最新的安全更新和累积补丁。”

“在无法立即进行修补的情况下,我们强烈建议部署入侵防御系统 (IPS) 或 Web 应用程序防火墙 (WAF),并配置专门针对这些已知 CVE 漏洞的攻击尝试的规则集(虚拟修补)。”

闪光鲤鱼和亮片鲤鱼追捕活动人士和记者

此次披露正值公民实验室(Citizen Lab)发现两个与中国有关联的威胁行为者发起新的网络钓鱼活动之际。这两个行为者以记者和公民社会人士为目标,冒充他们,其中包括维吾尔族、藏族、台湾和香港的侨民活动人士。这两项范围广泛的攻击活动分别于2025年4月和6月首次被发现。

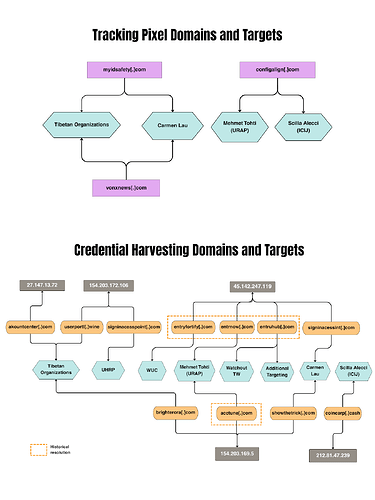

这些行动小组分别被命名为**“闪光鲤鱼”(GLITTER CARP )和“亮片鲤鱼”(** SEQUIN CARP) ,其中“闪光鲤鱼”的目标是国际调查记者联盟(ICIJ),而“亮片鲤鱼”的主要目标是ICIJ记者斯西拉·阿莱奇(Scilla Alecci)和其他撰写中国政府高度关注话题的国际记者。

“该攻击者在网络钓鱼邮件中采用了精心设计的数字身份冒充方案,包括冒充知名人士和科技公司发布安全警报,”公民实验室表示。“尽管目标群体各不相同,但所有案例都使用了相同的架构和策略,经常在多个目标上重复使用相同的域名和相同的冒充身份。”

除了进行大规模网络钓鱼攻击外,GLITTER CARP 还与针对台湾半导体行业的网络钓鱼活动有关。Proofpoint曾在 2025 年 7 月以 UNK_SparkyCarp 的名义记录了这些活动的部分内容。另一方面,SECUNIN CARP(又名 UNK_DualTone)与 Volexity 追踪的名为UTA0388的组织以及 Trend Micro 详细描述的名为TAOTH的入侵事件集有相似之处。

这些攻击活动的最终目标是通过窃取凭证、创建钓鱼页面或利用社交工程手段诱使目标用户授予第三方 OAuth 令牌,从而获得对电子邮件账户的初始访问权限。GLITTER CARP 的钓鱼邮件还使用了指向攻击者域名下 URL 的 1x1 像素跟踪标记,用于收集设备信息并确认收件人是否打开了邮件。

公民实验室表示,他们“观察到有组织同时使用 AiTM 网络钓鱼工具包(GLITTER CARP、UNK_SparkyCarp)攻击特定机构,同时另一个组织(UNK_DropPitch)也使用不同的网络钓鱼策略投放 HealthKick 应用。” 该实验室补充说,这表明这些组织之间存在一定程度的重叠,但具体关系尚不清楚。

该研究小组表示:“我们对‘闪光鲤鱼’和‘亮片鲤鱼’攻击事件的分析表明,跨国数字镇压越来越多地通过分布式行动者网络运作。我们在‘闪光鲤鱼’和‘亮片鲤鱼’事件中确定的目标与中国政府的情报重点相符。”

“本报告及其他报告记录的针对目标的广泛性,加上现有关于中国过去和现在使用承包商的信息(这与我们观察到的活动相吻合),表明我们有中等程度的把握认为,中国政府雇佣的商业实体可能是这里描述的两类活动的幕后黑手。”

当被问及此事时,Proofpoint 的威胁研究员 Mark Kelly 通过电子邮件告诉 The Hacker News,UNK_SparkyCarp 和 UNK_DualTone 都针对一系列目标进行了以身份为中心的钓鱼活动,并将针对公民社会成员的行为描述为“这些组织长期以来的目标特征”,而不是最近的转变。

凯利补充道:“我们观察到 UNK_SparkyCarp(GLITTER CARP)在美国、欧洲和台湾针对学术界、政界、半导体行业和法律界的多个目标进行凭证钓鱼活动。我们尚未发现该组织专门针对民间社会。”

“然而,这很可能是因为我们曝光度较高,我们也认同公民实验室报告中的归因。我们了解到,该组织长期以来一直积极针对中国政府关注的民间社会团体,这一点也得到了几年前就已存在的、模仿所谓反对派团体(例如法轮功)的域名的佐证。”

Proofpoint 还指出,它检测到 UNK_DualTone 在 2025 年 5 月针对多名美国记者,并且该活动与一项利用与美国陆军成立 250 周年阅兵式相关的抗议活动进行诱饵的活动密切相关。

个人评语:

很多翻墙工具其实都是黑客圈子里流出来的,可以关注一下他们用什么工具,能帮助我们对付GFW,没想到大嗨客也用 GOST 啊,霍霍霍

wstunnel

项目地址: https://github.com/erebe/wstunnel

将所有流量通过 WebSocket 或 HTTP/2 隧道传输 - 绕过防火墙/深度包检测 - 提供静态二进制文件

有时间单独开一个post进行测试

iox

https://github.com/EddieIvan01/iox

端口转发和内网代理工具